A segurança cibernética se tornou uma prioridade para empresas e indivíduos à medida que as ameaças digitais continuam a evoluir. Entre essas ameaças, um dos tipos de ataque mais insidiosos e perigosos é o Spear Phishing. Embora possa parecer semelhante ao phishing tradicional, o Spear Phishing é muito mais sofisticado e direcionado, o que o torna particularmente eficaz e difícil de detectar.

Neste artigo, vamos explorar o que é Spear Phishing, como funciona, por que é tão perigoso e como você pode se proteger contra esse tipo de ataque.

O Que é Spear Phishing?

Spear Phishing é um tipo de ataque cibernético altamente direcionado em que o atacante finge ser uma entidade confiável para enganar uma pessoa ou organização específica, com o objetivo de obter informações confidenciais, como credenciais de login, números de cartão de crédito ou até mesmo acesso a redes corporativas.

Diferentemente do phishing tradicional, que envia e-mails ou mensagens fraudulentas para um grande número de pessoas sem distinção, o Spear Phishing é meticulosamente planejado para atingir uma vítima específica ou um pequeno grupo de pessoas. Os atacantes usam informações pessoais e contextuais sobre o alvo para tornar o ataque mais convincente e difícil de identificar como uma tentativa de fraude.

Como Funciona um Ataque de Spear Phishing?

O sucesso de um ataque de Spear Phishing depende do planejamento e da pesquisa que os criminosos realizam antes de enviar a mensagem fraudulenta. Aqui estão as etapas típicas de um ataque de Spear Phishing:

1. Coleta de Informações

O primeiro passo em um ataque de Spear Phishing envolve a coleta de informações detalhadas sobre o alvo. Os atacantes podem usar redes sociais, perfis profissionais (como LinkedIn), sites da empresa e outras fontes públicas para aprender sobre a vítima. Informações como o nome do alvo, cargo, endereço de e-mail, contatos frequentes e até interesses pessoais podem ser usados para personalizar o ataque.

2. Criação de um Cenário Plausível

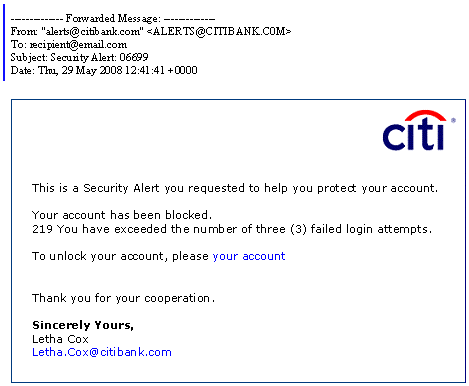

Com as informações coletadas, o atacante cria uma mensagem altamente personalizada e convincente. O e-mail pode parecer vir de uma pessoa conhecida ou confiável, como um colega de trabalho, um fornecedor de longa data ou até mesmo o CEO da empresa. O conteúdo do e-mail é cuidadosamente elaborado para parecer legítimo e relevante para o alvo.

3. Envio da Mensagem Maliciosa

Depois de criar um cenário convincente, o atacante envia o e-mail ou mensagem ao alvo. A mensagem geralmente contém um link ou anexo malicioso, projetado para roubar informações ou infectar o sistema da vítima com malware. O conteúdo pode solicitar que o alvo clique em um link para acessar um “documento importante”, “atualizar informações de conta” ou “confirmar uma transação”.

4. Captura de Informações ou Infecção de Malware

Se a vítima for enganada e clicar no link ou abrir o anexo, o ataque é bem-sucedido. Isso pode resultar em várias consequências prejudiciais, como:

- Roubo de credenciais de login

- Instalação de malware ou ransomware

- Acesso não autorizado à rede corporativa

- Exfiltração de dados confidenciais

Os efeitos podem variar de um comprometimento de segurança pessoal a um incidente cibernético grave envolvendo toda a rede da empresa.

Exemplos de Ataques de Spear Phishing

Os ataques de Spear Phishing são extremamente versáteis e podem ser adaptados para diferentes alvos, desde indivíduos até grandes organizações. Aqui estão alguns exemplos reais de ataques de Spear Phishing:

1. Ataque de Spear Phishing à U.S. Democratic National Committee (DNC)

Durante as eleições presidenciais dos EUA em 2016, hackers russos usaram Spear Phishing para comprometer e-mails do Comitê Nacional Democrata (DNC). Eles enviaram e-mails fraudulentos para membros da equipe do DNC, que pareciam vir de fornecedores de confiança, solicitando que eles alterassem suas credenciais. Isso levou a uma violação maciça de dados e à divulgação de e-mails confidenciais.

2. Ataques a Executivos (Whaling)

O Whaling é uma forma de Spear Phishing em que os alvos são executivos de alto nível, como CEOs e CFOs. Os atacantes enviam e-mails que parecem vir de outras figuras de alto escalão dentro da organização, solicitando transferências de fundos ou acesso a informações sigilosas. Esses ataques podem resultar em perdas financeiras significativas e em violações graves de segurança.

3. Ataques a Funcionários de TI

Em alguns casos, atacantes realizam Spear Phishing contra funcionários de TI para obter acesso às credenciais administrativas da rede corporativa. Isso permite que os hackers ganhem acesso a sistemas críticos, abram backdoors e, potencialmente, instalem ransomware ou espionem a empresa.

Por Que o Spear Phishing é Perigoso?

A natureza direcionada e personalizada dos ataques de Spear Phishing torna esse tipo de ataque extremamente perigoso. Ao contrário das campanhas de phishing em massa, que são relativamente fáceis de identificar por suas mensagens genéricas e erros evidentes, o Spear Phishing se destaca por ser cuidadosamente elaborado para parecer legítimo.

Os atacantes usam informações reais sobre suas vítimas para aumentar a probabilidade de sucesso, o que torna a detecção mais difícil para as vítimas e até mesmo para sistemas automatizados de segurança.

Consequências de um Ataque de Spear Phishing

- Roubo de Identidade: Hackers podem obter informações pessoais, como senhas e números de identificação, para realizar fraudes de identidade.

- Perdas Financeiras: Spear Phishing frequentemente leva a fraudes financeiras, como transferências bancárias não autorizadas ou roubo de dados de pagamento.

- Acesso à Rede Corporativa: Um ataque bem-sucedido contra um funcionário pode dar aos hackers acesso à rede corporativa inteira, permitindo roubo de propriedade intelectual, espionagem corporativa ou instalação de malware.

- Danos à Reputação: Empresas que sofrem ataques de Spear Phishing podem ver sua reputação danificada se dados confidenciais forem comprometidos ou vazados.

Como Prevenir Ataques de Spear Phishing

Embora os ataques de Spear Phishing sejam sofisticados, há várias medidas que podem ser tomadas para reduzir o risco e proteger-se contra essas ameaças.

1. Educação e Conscientização

Treine seus funcionários para reconhecer os sinais de um possível ataque de Spear Phishing. É importante que eles estejam atentos a e-mails inesperados que solicitem ações urgentes, links desconhecidos ou anexos suspeitos. Conscientização é a primeira linha de defesa contra esses ataques.

2. Verificação de Autenticidade

Sempre verifique a autenticidade de e-mails que solicitam informações confidenciais ou ações incomuns. Se um e-mail parecer vir de um colega ou superior solicitando uma ação urgente, é uma boa prática verificar por outros meios, como uma ligação telefônica ou mensagem direta.

3. Autenticação Multifator (MFA)

Implemente autenticação multifator (MFA) para contas sensíveis. Mesmo que as credenciais de login sejam comprometidas, a MFA adiciona uma camada adicional de proteção, exigindo que o atacante tenha acesso a um segundo fator de autenticação, como um código enviado para o celular da vítima.

4. Filtragem e Monitoração de E-mails

Use filtros avançados de e-mail e sistemas de segurança para bloquear mensagens maliciosas antes que cheguem às caixas de entrada dos usuários. Ferramentas de monitoramento de e-mails podem detectar e sinalizar tentativas de Spear Phishing com base em padrões e comportamentos suspeitos.

5. Criptografia de E-mails

A criptografia de e-mails pode ajudar a proteger a comunicação interna da empresa e impedir que informações sensíveis sejam interceptadas e usadas em ataques de Spear Phishing.

Conclusão

O Spear Phishing é uma ameaça cibernética altamente sofisticada e personalizada que pode ter consequências graves para indivíduos e empresas. Ao entender como esses ataques funcionam e adotar práticas de segurança robustas, é possível reduzir o risco de ser vítima desse tipo de ataque. Educação, verificação de autenticidade e a implementação de autenticação multifator são algumas das medidas essenciais que todos devem adotar para fortalecer suas defesas contra o Spear Phishing.

Amante por tecnologia Especialista em Cibersegurança e Big Data, Formado em Administração de Infraestrutura de Redes, Pós-Graduado em Ciências de Dados e Big Data Analytics e Machine Learning, Com MBA em Segurança da Informação, Escritor do livro ” Cibersegurança: Protegendo a sua Reputação Digital”.