Em 9 de abril de 2026, o pesquisador de segurança Haifei Li, fundador do sistema de detecção de exploits EXPMON, revelou publicamente a existência de uma vulnerabilidade zero-day no Adobe Reader que está sendo ativamente explorada desde pelo menos novembro de 2025. O exploit, descrito como “altamente sofisticado”, utiliza documentos PDF maliciosos cuidadosamente elaborados que, ao serem abertos, executam automaticamente código JavaScript ofuscado para coletar dados sensíveis do sistema da vítima, exfiltrá-los para servidores de comando e controle, e potencialmente entregar payloads adicionais de execução remota de código e escape de sandbox.

Nós, da Dolutech, analisamos em profundidade todas as informações técnicas disponíveis sobre esta ameaça, incluindo a análise forense completa publicada pelo pesquisador N3mes1s, e trazemos um panorama detalhado para que a comunidade possa se proteger enquanto a Adobe ainda não disponibilizou uma correção oficial.

O que torna este caso particularmente alarmante é a combinação de três fatores: a vulnerabilidade funciona na versão mais recente do Adobe Reader, permaneceu no escuro por pelo menos quatro meses antes de ser detectada, e as evidências apontam para uma campanha de espionagem direcionada ao setor energético, com iscas em idioma russo referenciando a indústria de petróleo e gás. Estamos diante de um exploit de provável origem estatal ou de um grupo APT profissional.

Como a Vulnerabilidade Foi Descoberta

A história da descoberta começa em 26 de março de 2026, quando alguém submeteu ao sistema público do EXPMON um ficheiro PDF nomeado pelo submissor como “yummy_adobe_exploit_uwu.pdf”. O sistema EXPMON, que funciona como uma sandbox especializada na detecção de exploits avançados em ficheiros, acionou uma das suas funcionalidades mais avançadas de “detecção em profundidade”, uma capacidade especificamente desenvolvida por Haifei Li para contrapor a complexidade e flexibilidade do motor JavaScript do Adobe Acrobat.

O mesmo ficheiro já havia sido submetido ao VirusTotal alguns dias antes, em 23 de março de 2026, com uma taxa de detecção extremamente baixa: apenas 5 de 64 motores antivírus o identificaram como malicioso. Essa taxa de detecção miserável é, por si só, um indicador da sofisticação do exploit.

Ao investigar mais, Li encontrou uma variante anterior do mesmo exploit no VirusTotal. O ficheiro chamava-se “Invoice540.pdf” e havia sido submetido pela primeira vez em 28 de novembro de 2025, confirmando que a campanha estava ativa há pelo menos quatro meses antes da descoberta pública. Até à data da publicação do relatório, a taxa de detecção desta amostra era de apenas 6 de 77 motores, subindo gradualmente para 9 de 77 à medida que os fabricantes de antivírus processavam a divulgação do EXPMON.

A existência de apenas duas amostras em todo o corpus do VirusTotal, apesar de meses de atividade, confirma que se trata de uma operação de volume extremamente baixo e altamente direcionada.

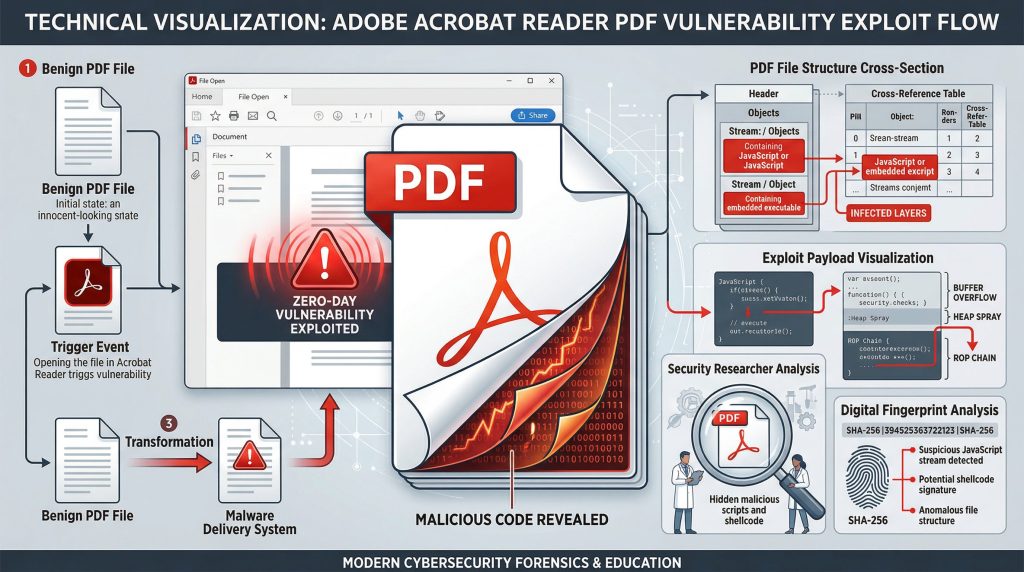

Análise Técnica: Como o Exploit Funciona

A análise forense completa revela uma cadeia de ataque em múltiplos estágios, cada um mais sofisticado que o anterior.

Estágio 1: O Carregador JSFuck

Quando a vítima abre o PDF malicioso, uma ação automática (/OpenAction) dispara a execução de código JavaScript armazenado no Objeto 11 do documento. Este código inicial utiliza ofuscação JSFuck, uma técnica que converte código JavaScript em uma sequência de caracteres compostos apenas por colchetes, parênteses, sinais de exclamação e sinais de adição, tornando-o praticamente ilegível para análise manual.

O código desofuscado realiza uma operação simples mas engenhosa: lê o valor de um campo de formulário oculto chamado “btn1” (com dimensões zero por zero pixels, tornando-o completamente invisível), decodifica esse valor de Base64, e executa-o como JavaScript após um atraso de 500 milissegundos. Este atraso é uma técnica deliberada de evasão de sandbox, pois muitos ambientes de análise automatizada não aguardam o suficiente para capturar a execução atrasada.

Estágio 2: Exploração Zero-Day e Coleta de Dados

O payload decodificado do campo “btn1” é um bloco massivo de JavaScript altamente ofuscado com aproximadamente 74.000 caracteres. A análise forense revelou que este código explora uma cadeia de dois bugs lógicos no motor JavaScript do Adobe Reader para escapar da sandbox de segurança.

O primeiro bug envolve uma injeção de JavaScript via API interna de interface. O exploit passa um objeto manipulado para uma função interna do Acrobat usada para renderização de diálogos, cuja string de chave é processada por um caminho de avaliação que permite a execução arbitrária de JavaScript a partir do contexto sandboxed do PDF.

O segundo bug é uma escalação de privilégios via poluição de protótipo. O código injetado utiliza Object.prototype.defineGetter() para sequestrar o acesso a propriedades em todos os objetos, intercepta leituras de APIs internas do documento, abusa de uma API interna não documentada de autenticação para obter uma referência de função privilegiada, e aciona um caminho de código privilegiado que executa a cadeia de getters do atacante com nível de confiança elevado. O resultado final é a capacidade de chamar qualquer API do Acrobat com privilégios totais.

Um detalhe revelado pela análise forense é particularmente revelador: a API interna não documentada utilizada no terceiro passo tem zero referências em qualquer ficheiro indexado pelo VirusTotal. Isso indica que o autor do exploit possui conhecimento de nível interno sobre a arquitetura do Adobe Reader, um indício forte de que se trata de um ator estatal ou de um grupo APT profissional com acesso a informações privilegiadas sobre o produto.

Após a escalação de privilégios, o exploit utiliza duas APIs privilegiadas do Acrobat para ações maliciosas. A API util.readFileIntoStream() é usada para ler ficheiros arbitrários do sistema local, incluindo DLLs do sistema como ntdll.dll (para extrair a versão exata do sistema operativo via parsing do cabeçalho PE) e bootsvc.dll (para detectar edições específicas do Windows). A API RSS.addFeed() é desviada de sua função original de gestão de feeds RSS para servir como canal de comunicação C2, enviando os dados coletados para o servidor do atacante e recebendo código JavaScript adicional para execução.

Dados Coletados (Fingerprinting)

O exploit coleta um perfil completo do sistema da vítima, incluindo: idioma do sistema, tipo e versão do Adobe Reader, plataforma (Windows), número de documentos ativos, versão exata do sistema operativo (obtida via parsing binário da ntdll.dll), software antivírus instalado (via enumeração de plugins), e o caminho local completo do ficheiro PDF aberto. Estes dados são enviados para o servidor C2 como parâmetros de URL numa requisição HTTP GET.

Estágio 3: Entrega de Payloads Adicionais

O servidor C2 responde com código JavaScript adicional, encriptado com AES-CTR e comprimido com zlib. O código recebido é desencriptado, descomprimido, armazenado em global.final_js, e executado via eval(). Este mecanismo permite ao atacante decidir, com base no perfil da vítima, se deve entregar exploits adicionais de execução remota de código (RCE) ou escape de sandbox (SBX).

Durante os testes de Li e de outros pesquisadores, o servidor C2 conectou-se com sucesso mas não entregou nenhum payload adicional, retornando apenas “//” (um comentário JavaScript vazio). A análise forense confirmou que esta é uma filtragem server-side deliberada: o C2 detecta ambientes de sandbox e retorna respostas vazias, reservando os payloads reais apenas para vítimas que satisfaçam critérios específicos.

Contexto Geopolítico: Espionagem no Setor Energético

O pesquisador de segurança Giuseppe Massaro (conhecido online como Gi7w0rm) analisou ambas as amostras e identificou que os PDFs exibem documentos em idioma russo como iscas visuais (renderizados como imagens, sem texto selecionável).

A primeira amostra (Invoice540.pdf / v2) contém um documento intitulado “Medidas a Serem Tomadas para Organizar Intervenções”, com conteúdo sobre interrupção de fornecimento de gás, riscos à segurança dos trabalhadores, cooperação com autoridades locais, notificação pública e coordenação com outras organizações.

A segunda amostra (v1) contém um documento que aparenta ser um acordo ou contrato oficial, com detalhes organizacionais e endereços em Moscou.

As implicações de targeting são claras: os alvos são falantes de russo, provavelmente em organizações governamentais, do setor energético ou de infraestrutura crítica. O tema escolhido (interrupção de gás e procedimentos de emergência) é consistente com espionagem geopoliticamente motivada, provavelmente direcionada ao setor de petróleo e gás da Rússia.

O nome do ficheiro “Invoice540.pdf” (Fatura 540) adiciona uma camada de engenharia social: imita uma fatura legítima para induzir a vítima a abrir o documento sem suspeitar.

Infraestrutura de Comando e Controle

A análise forense revelou dois servidores C2 associados à campanha, ambos hospedados em pequenos provedores VPS europeus com características operacionais compartilhadas: alocação recente de IP, portas não padronizadas, zero reputação de domínio no VirusTotal, e proteção de privacidade WHOIS.

O servidor C2 primário está no endereço 188.214.34.20 (porta 34123), hospedado pela EDIS GmbH no Chipre (AS57169). O domínio associado é ado-read-parser.com, registado em 6 de fevereiro de 2025 via NameSilo com privacidade via privacyguardian.org. O subdomínio zx.ado-read-parser.com resolve para este IP desde 8 de julho de 2025.

O servidor C2 secundário (associado à versão mais antiga do exploit) está no endereço 169.40.2.68 (porta 45191), hospedado pela SIA VEESP na Letónia (AS42532).

Um aspecto notável da segurança operacional dos atacantes: a porta 34123 do C2 primário nunca foi visível em scans do Shodan. Isso significa que a porta está filtrada por firewall para aceitar conexões apenas de intervalos de IP específicos, é ativada sob demanda quando um alvo abre o PDF, ou utiliza filtragem SNI. Esta é uma medida de OPSEC deliberada que torna o C2 invisível para varreduras de toda a internet.

À data de 8 de abril de 2026, ambos os servidores C2 estavam offline, sugerindo que os operadores desativaram a infraestrutura após a detecção ou rotacionaram para nova infraestrutura ainda desconhecida.

Evolução do Exploit: Duas Versões Documentadas

A análise forense identificou duas versões distintas do exploit, demonstrando desenvolvimento ativo e refinamento contínuo.

A versão 1 (hash 65dca34b), considerada o “protótipo”, utiliza PDF versão 1.5, contém 146 entradas na tabela de strings, comunica com o C2 na Letónia (169.40.2.68:45191), possui ofuscação mais rudimentar e suporta Windows 7.

A versão 2 (hash 54077a5b), considerada a versão “produção”, utiliza PDF versão 1.7, reduziu a tabela de strings para 141 entradas, migrou o C2 para o Chipre com domínio dedicado (188.214.34.20:34123), endureceu significativamente a ofuscação, e abandonou o suporte a Windows 7.

Adicionalmente, a observação de requisições ao endpoint /s12 (usado para Adobe Reader v25.x) confirma a existência de uma versão 3 em desenvolvimento ativo que ainda não foi capturada como amostra independente. O exploit está sendo mantido e atualizado para suportar versões mais recentes do Adobe Reader.

Indicadores de Comprometimento (IoCs)

Amostras Maliciosas

| SHA-256 | Descrição | Primeira submissão VT |

|---|---|---|

| 54077a5b15638e354fa02318623775b7a1cc0e8c21e59bcbab333035369e377f | Amostra primária (v2, PDF 1.7) | 28/11/2025 |

| 65dca34b04416f9a113f09718cbe51e11fd58e7287b7863e37f393ed4d25dde7 | Amostra EXPMON (v1, PDF 1.5) | 23/03/2026 |

Indicadores de Rede

| Indicador | Descrição |

|---|---|

| 188.214.34.20 (porta 34123) | C2 primário (EDIS GmbH, Chipre) |

| 169.40.2.68 (porta 45191) | C2 secundário (SIA VEESP, Letónia) |

| ado-read-parser.com | Domínio C2 (registado 06/02/2025) |

| zx.ado-read-parser.com | Subdomínio resolve para C2 primário |

| User-Agent: Mozilla/3.0 (compatible; Adobe Synchronizer 23.8.20533) | User-Agent utilizado pelo exploit |

Indicadores de Host

| Indicador | Descrição |

|---|---|

| HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\Adobe Reader Synchronizer | Chave de registro (persistência) |

| AdobeCollabSync.exe realizando conexões externas | Processo abusado para comunicação C2 |

| JavaScript chamando RSS.addFeed() ou util.readFileIntoStream() em PDFs | APIs privilegiadas abusadas |

| Identificadores de campanha: 422974, 319988 | Marcadores internos do exploit |

Mapeamento MITRE ATT&CK

| ID | Técnica |

|---|---|

| T1203 | Exploitation for Client Execution |

| T1059.007 | JavaScript Execution |

| T1547.001 | Registry Run Keys (Persistência) |

| T1082 | System Information Discovery |

| T1005 | Data from Local System |

| T1071 | Application Layer Protocol (C2 HTTP) |

| T1573 | Encrypted Channel (AES-CTR) |

| T1036 | Masquerading (User-Agent Adobe) |

| T1564 | Hide Artifacts (campo de formulário oculto) |

| T1571 | Non-Standard Port (34123, 45191) |

| T1497 | Virtualization/Sandbox Evasion |

Mitigações e Recomendações Técnicas

Até que a Adobe publique uma correção oficial, a Dolutech recomenda as seguintes medidas de proteção.

A medida mais imediata e eficaz é evitar abrir ficheiros PDF de fontes não confiáveis no Adobe Reader. A vulnerabilidade reside especificamente no motor JavaScript do Adobe Acrobat/Reader, o que significa que visualizadores de PDF alternativos que não suportam as APIs JavaScript proprietárias da Adobe, como os visualizadores nativos do Windows, macOS, navegadores web (Chrome, Firefox, Edge) ou alternativas como Sumatra PDF e Foxit Reader, não são afetados por este exploit específico. Organizações devem considerar redirecionar ficheiros PDF de fontes externas para esses visualizadores alternativos como medida temporária.

A desativação do JavaScript no Adobe Reader é outra medida altamente eficaz. Nas preferências do Adobe Reader, em Edição > Preferências > JavaScript, desmarque a opção “Enable Acrobat JavaScript”. Isso elimina completamente o vetor de ataque deste exploit específico, embora possa afetar funcionalidades legítimas de alguns formulários PDF.

Para equipas de segurança, o bloqueio dos indicadores de rede é prioritário. Os IPs 188.214.34.20 e 169.40.2.68 devem ser bloqueados em todas as portas nos firewalls corporativos. O domínio ado-read-parser.com e todos os seus subdomínios devem ser bloqueados no DNS e nos proxies. O pesquisador Haifei Li recomendou especificamente bloquear todo o tráfego HTTP/HTTPS que contenha a string “Adobe Synchronizer” no campo User-Agent, pois esta é a assinatura utilizada pelo exploit para comunicação C2.

A monitorização de processos deve incluir alertas para o AdobeCollabSync.exe realizando conexões de rede externas, e para processos do Acrobat.exe ou AcroRd32.exe lendo ficheiros de sistema como ntdll.dll ou bootsvc.dll, comportamentos anómalos que indicam atividade do exploit.

A monitorização de registros deve incluir alertas para a criação da chave HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\Adobe Reader Synchronizer, que é o mecanismo de persistência utilizado pelo exploit.

Finalmente, as equipas de segurança devem implementar análise avançada de ficheiros PDF inbound utilizando ferramentas capazes de detectar JavaScript embarcado e padrões de ofuscação JSFuck, assim como campos de formulário ocultos com dimensões zero.

Linha Temporal

6 de fevereiro de 2025: Registo do domínio ado-read-parser.com via NameSilo.

8 de julho de 2025: Primeira resolução DNS de zx.ado-read-parser.com para 188.214.34.20.

28 de novembro de 2025: Amostra primária (Invoice540.pdf) submetida pela primeira vez ao VirusTotal. Primeira evidência de exploração ativa.

23 de março de 2026: Segunda amostra submetida ao VirusTotal.

26 de março de 2026: Segunda amostra submetida ao EXPMON, acionando a funcionalidade de detecção em profundidade.

7 de abril de 2026: Haifei Li notifica a Adobe sobre as suas descobertas.

8 de abril de 2026: Pesquisador @greglesnewich identifica a variante mais antiga conectando ao IP 188.214.34.20. Análise forense completa publicada por N3mes1s.

9 de abril de 2026: Haifei Li publica os detalhes técnicos no blog do EXPMON. The Hacker News, Security Affairs, HelpNetSecurity, SecurityWeek, Hackread e outros meios especializados cobrem a notícia.

11 de abril de 2026 (hoje): A Adobe ainda não publicou correção. A vulnerabilidade permanece sem patch.

A Ameaça Silenciosa: Quando os Exploits Ficam Meses no Escuro

Nós, da Dolutech, queremos chamar atenção para um aspecto deste caso que muitas vezes é negligenciado nas discussões sobre zero-days: o fator tempo. Esta vulnerabilidade foi explorada ativamente por pelo menos quatro meses antes de ser detectada publicamente. Durante esse período, apenas duas amostras apareceram em toda a base de dados do VirusTotal, com taxas de detecção inferiores a 10%. Isso significa que, durante meses, organizações com ferramentas de segurança tradicionais estavam completamente cegas para esta ameaça.

A sofisticação do exploit é reveladora. O uso de bugs puramente lógicos (sem corrupção de memória), o abuso de APIs internas não documentadas com zero referências no VirusTotal, a filtragem server-side que diferencia sandboxes de alvos reais, a encriptação AES-CTR nas comunicações C2, e o desenvolvimento ativo com suporte a novas versões do Adobe Reader indicam um ator com recursos significativos, conhecimento profundo da arquitetura interna do produto e uma operação de inteligência bem estruturada.

O facto de as iscas serem em russo e referenciarem o setor de petróleo e gás sugere uma campanha de espionagem geopoliticamente motivada. Nós não temos elementos para atribuição definitiva, mas o nível de sofisticação e o perfil dos alvos são consistentes com atividade de grupos APT estatais.

Para as organizações, a lição é clara: ficheiros PDF continuam a ser um dos vetores de ataque mais perigosos e subestimados. Um simples documento que imita uma fatura pode ser a porta de entrada para uma operação de espionagem que permanece meses sem detecção. A defesa em profundidade, incluindo a utilização de visualizadores alternativos para PDFs externos, a desativação de JavaScript quando possível, e a monitorização comportamental dos processos Adobe, não é luxo, é necessidade.

A Dolutech continuará a monitorizar esta situação e publicará atualizações quando a Adobe disponibilizar uma correção oficial.

Referências:

EXPMON Blog, Haifei Li, “EXPMON Detected Sophisticated Zero-Day Adobe Reader Exploit”: https://justhaifei1.blogspot.com/2026/04/expmon-detected-sophisticated-zero-day-adobe-reader.html

The Hacker News, “Adobe Reader Zero-Day Exploited via Malicious PDFs Since December 2025”: https://thehackernews.com/2026/04/adobe-reader-zero-day-exploited-via.html

HelpNetSecurity, “Acrobat Reader zero-day exploited in the wild for many months”: https://www.helpnetsecurity.com/2026/04/09/acrobat-reader-zero-day-exploited/

Security Affairs, “Malicious PDF reveals active Adobe Reader zero-day in the wild”: https://securityaffairs.com/190558/hacking/malicious-pdf-reveals-active-adobe-reader-zero-day-in-the-wild.html

SecurityWeek, “Adobe Reader Zero-Day Exploited for Months: Researcher”: https://www.securityweek.com/adobe-reader-zero-day-exploited-for-months-researcher/

Hackread, “Adobe Reader Zero-Day Exploited to Steal Data via Malicious PDFs”: https://hackread.com/adobe-reader-zero-day-exploit-data-malicious-pdfs/

N3mes1s, “Adobe Reader Zero-Day PDF Exploit, Full Forensic Analysis”: https://gist.github.com/N3mes1s/9e55e8d781235ee256d5b3f6720222dd

Field Effect, “Researcher Reports on Potential Adobe Reader Zero-Day”: https://fieldeffect.com/blog/researcher-reports-potential-adobe-reader-zero-day

VirusTotal, Amostra primária: https://www.virustotal.com/gui/file/54077a5b15638e354fa02318623775b7a1cc0e8c21e59bcbab333035369e377f

VirusTotal, Amostra EXPMON: https://www.virustotal.com/gui/file/65dca34b04416f9a113f09718cbe51e11fd58e7287b7863e37f393ed4d25dde7

Amante por tecnologia Especialista em Cibersegurança e Big Data, Formado em Administração de Infraestrutura de Redes, Pós-Graduado em Ciências de Dados e Big Data Analytics e Machine Learning, Com MBA em Segurança da Informação, Escritor do livro ” Cibersegurança: Protegendo a sua Reputação Digital”.