Abril de 2026 ficará registado na história da cibersegurança como o mês em que um único grupo de cibercriminosos infligiu danos a uma escala raramente vista. O ShinyHunters, operando sob a sigla expandida Scattered Lapsus ShinyHunters (SLSH), executou a campanha de voice phishing (vishing) mais abrangente e devastadora do ano, comprometendo contas de Single Sign-On (SSO) Okta e ambientes Salesforce de dezenas de grandes organizações globais, exfiltrando centenas de milhões de registos e exigindo pagamentos sob ameaça de publicação dos dados roubados.

A lista parcial de vítimas confirmadas ou publicamente reivindicadas inclui nomes que atravessam todos os setores: Medtronic (9 milhões de registos médicos), ADT (5,5 milhões de registos PII), Amtrak (9,4 milhões de registos Salesforce), Zara/Inditex (9 milhões), Carnival Corporation (8,7 milhões), 7-Eleven (600 mil registos Salesforce), Kemper Corporation (13 milhões), McGraw-Hill (40 milhões de registos Salesforce), Udemy (1,4 milhão), Canada Life (5,6 milhões), Vimeo, Pitney Bowes (25 milhões), Rockstar Games, Marcus & Millichap (30 milhões), entre outras.

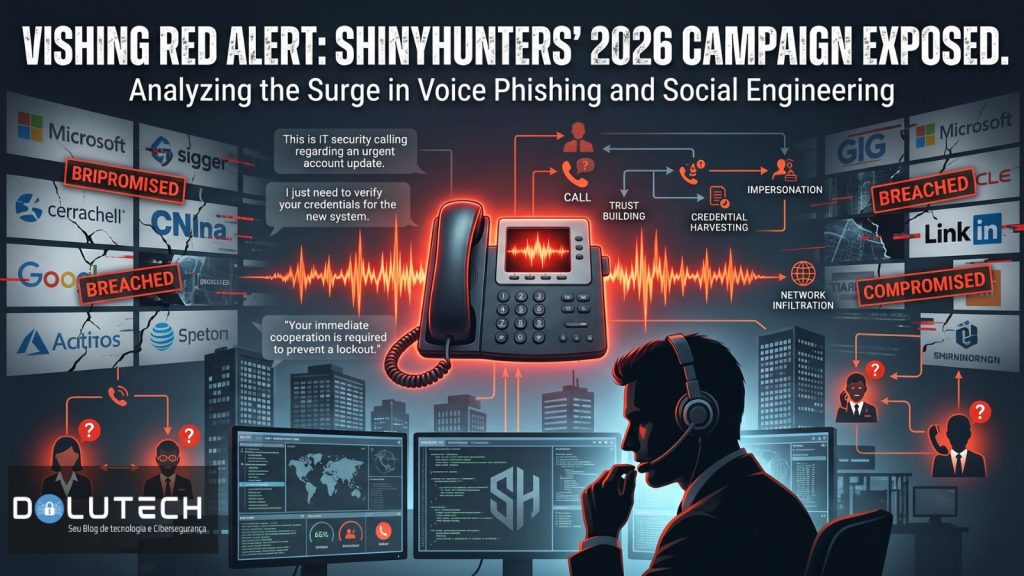

O vetor inicial de todas estas intrusões não foi um exploit técnico sofisticado nem uma vulnerabilidade zero-day. Foi uma chamada telefónica. Alguém ligou para um funcionário da empresa, fingiu ser do helpdesk de TI e pediu-lhe para inserir as suas credenciais numa página falsa. A partir desse momento, o grupo atravessou toda a infraestrutura cloud da organização em minutos.

Este artigo do Blog Dolutech analisa em detalhe a anatomia desta campanha, os métodos técnicos utilizados, o perfil das vítimas, as táticas de extorsão empregadas e as medidas que as organizações devem implementar para se proteger.

Quem São os ShinyHunters

O ShinyHunters é um grupo de cibercrime e extorsão de dados ativo desde 2020, reconhecido por múltiplas campanhas de roubo de dados de alto perfil. Diferentemente dos grupos tradicionais de ransomware baseados na Rússia, que operam com estruturas hierárquicas rigorosas, o ShinyHunters é um coletivo predominantemente anglófono, originário do ecossistema conhecido como “The Com”, uma constelação de comunidades de cibercrime no Discord e Telegram que funciona como uma rede social distribuída para colaboração criminosa instantânea.

O Google Threat Intelligence Group (GTIG), através da Mandiant, rastreia a atividade associada ao ShinyHunters sob múltiplos clusters de ameaças: UNC6661, UNC6671 e UNC6240. Esta segmentação permite uma compreensão mais granular das parcerias em evolução dentro do grupo e distinguir potenciais atividades de imitação.

Segundo Allison Nixon, diretora de pesquisa na Unit 221B, consultoria de segurança que acompanha de perto o grupo, o ShinyHunters difere dos grupos tradicionais de ransomware em aspetos fundamentais. Os grupos russos de ransomware tendem a construir uma reputação de comportamento consistente, onde as vítimas podem ter alguma medida de confiança de que os criminosos cumprirão a sua palavra se o pagamento for efetuado. O SLSH, por outro lado, demonstra uma disposição para extorquir vítimas com base em promessas que não tem intenção de cumprir.

Em junho de 2025, as autoridades francesas anunciaram a detenção de quatro alegados membros do ShinyHunters em múltiplas regiões de França. No entanto, a campanha de 2026 demonstra que o grupo mantém plena capacidade operacional.

O Vetor de Ataque: Vishing com Personificação de IT Helpdesk

A campanha de 2026 assenta num vetor de engenharia social especificamente afinado: chamadas telefónicas de voice phishing (vishing) em que os atacantes se fazem passar por pessoal de TI da própria empresa da vítima.

Como Funciona a Chamada

Os operadores do ShinyHunters ligam diretamente para funcionários da organização alvo, apresentando-se como membros da equipa de suporte de TI. Alegam que a empresa está a atualizar as configurações de MFA (Multi-Factor Authentication) e instruem o funcionário a aceder a um site específico para “verificar” as suas credenciais.

Os Sites de Phishing Personalizados

Os sites para os quais as vítimas são dirigidas são páginas de coleta de credenciais meticulosamente personalizadas para replicar o portal SSO da empresa. Os domínios de phishing seguem padrões de nomenclatura específicos que incorporam o nome da organização alvo: <nomeempresa>sso.com, my<nomeempresa>sso.com, <nomeempresa>internal.com, <nomeempresa>okta.com, <nomeempresa>support.com, <nomeempresa>access.com, entre variações semelhantes.

Os domínios atribuídos ao cluster UNC6661 foram frequentemente registados no NICENIC, enquanto os do cluster UNC6671 foram mais frequentemente registados no Tucows. Todos os domínios de phishing identificados foram adicionados ao Chrome Safe Browsing pela Google.

Captura de Credenciais SSO e MFA

Quando o funcionário insere as suas credenciais Okta e o código MFA na página falsa, o atacante captura ambos em tempo real. A sessão de autenticação mostra padrões altamente anómalos nos logs do Okta: ciclos repetidos de policy.evaluate_sign_on, seguidos de app.ad.login.bad_password, core.user.factor.attempt_fail e core.user_auth.login_failed. Estas falhas repetidas antes de um eventual sucesso são consistentes com atividade de phishing em que o atacante está a modificar páginas e scripts em tempo real enquanto tenta completar o login da vítima.

A Obsidian Security documentou que o fluxo completo de autenticação se desenrolava ao longo de aproximadamente 10 minutos, sendo materialmente mais longo e mais propenso a falhas do que o comportamento normal de login do utilizador.

Persistência: Okta FastPass em Dispositivo Emulado

Imediatamente após obter acesso à conta Okta, o atacante estabelece persistência inscrevendo um novo método de MFA: Okta FastPass. O dispositivo utilizado durante a inscrição do FastPass é um dispositivo Android emulado denominado “Passkey”.

A Obsidian Security determinou que o dispositivo era emulado com base no user agent associado, que incluía: com.okta.android.auth/8.19.0 ... Android/16 ... Genymobile/Phone. A presença de “Genymobile” no user agent é um indicador significativo, pois está associado a plataformas de emulação Android. Este artefato constitui um sinal de deteção valioso quando correlacionado com atividade de autenticação suspeita.

Após inscrever o FastPass, o atacante tomava medidas adicionais para evitar deteção. Em pelo menos um incidente documentado, o atacante ativou o add-on ToogleBox Recall para a conta Google Workspace da vítima, uma ferramenta concebida para pesquisar e eliminar permanentemente e-mails. Usou-a para apagar o e-mail de notificação “Security method enrolled” do Okta, impedindo o funcionário de perceber que a sua conta tinha sido associada a um novo dispositivo MFA.

Movimento Lateral: SSO Burst e Exfiltração de Dados

Com a sessão Okta comprometida e a persistência MFA estabelecida, o atacante procede rapidamente ao movimento lateral através das aplicações conectadas via SSO.

Enumeração Rápida de Aplicações SSO

Os sistemas de deteção da Obsidian Security geraram alertas de “SSO Burst”, indicando que a sessão comprometida acedeu a um número invulgar de aplicações SSO conectadas num curto período de tempo. Este comportamento é consistente com atividade previamente atribuída ao ShinyHunters e ao Scattered Spider, em que o atacante enumera rapidamente as aplicações acessíveis para determinar onde existem dados sensíveis ou workflows privilegiados.

Plataformas Alvo

A atividade pós-autenticação variou consoante o incidente, mas as plataformas consistentemente visadas incluem:

Salesforce representa o alvo mais recorrente. O ShinyHunters tem explorado sistematicamente ambientes Salesforce para exfiltrar registos de CRM contendo informações pessoais identificáveis (PII), dados de clientes, tickets de suporte e informação corporativa interna. As vítimas cujos ambientes Salesforce foram comprometidos incluem Amtrak (9,4 milhões de registos), Kemper Corporation (13 milhões), McGraw-Hill (40 milhões), 7-Eleven (600 mil), Pitney Bowes (25 milhões), Marcus & Millichap (30 milhões) e Canada Life (5,6 milhões).

Snowflake foi outro alvo significativo. A intrusão na empresa israelita de análises de IA Anodot permitiu ao ShinyHunters roubar tokens de autenticação que proporcionavam acesso aos ambientes Snowflake de múltiplas empresas clientes da Anodot. Esta cadeia de ataque foi o vetor utilizado para comprometer a Zara/Inditex, o Vimeo e a Rockstar Games.

SharePoint, OneDrive e Google Drive foram usados para exfiltração em massa de documentos. A Mandiant documentou que o UNC6671 utilizou PowerShell para descarregar dados sensíveis do SharePoint e OneDrive. Num dos incidentes documentados pela Obsidian Security, o atacante descarregou um volume extremamente elevado de ficheiros do Google Drive durante aproximadamente 90 minutos.

Slack foi igualmente visado. Num dos incidentes, a conta comprometida abandonou o canal de segurança do Slack da organização, provavelmente numa tentativa de reduzir a visibilidade e atrasar a deteção. Em seguida, iniciou downloads em massa de ficheiros do Slack, com ficheiros descarregados em intervalos de segundos, um padrão fortemente sugestivo de recolha e exfiltração automatizada.

Pesquisas Direcionadas

A Mandiant documentou que os atacantes realizavam pesquisas específicas em aplicações cloud por documentos contendo termos como “poc”, “confidential”, “internal”, “proposal”, “salesforce” e “vpn”, demonstrando que a exfiltração não é puramente oportunista, mas inclui seleção deliberada de informação de alto valor.

Extorsão: “Pay or Leak”

O modelo de monetização do ShinyHunters é a extorsão pura por dados, sem componente de encriptação/ransomware. O grupo rouba dados e ameaça publicá-los a menos que a vítima pague.

O Processo de Extorsão

Após a exfiltração, o grupo lista a vítima no seu site de leak na dark web (DLS) denominado “SHINYHUNTERS”, acompanhado de um ultimato com prazo fixo, tipicamente de 72 horas. A mensagem tipo é: “This is a final warning to reach out by [data] before we leak along with several annoying (digital) problems that’ll come your way. Make the right decision, don’t be the next headline.”

Os e-mails de extorsão detalham os dados supostamente roubados, especificam um montante de pagamento e um endereço BTC de destino. Amostras de dados roubados são disponibilizadas via Limewire como prova. Os canais de contacto incluem contas Tox, endereços de e-mail (shinycorp@tutanota.com, shinygroup@onionmail.com) e canais Telegram.

Escalação Além do Digital

O que distingue o ShinyHunters da maioria dos grupos de extorsão é a escalação para assédio pessoal e ameaças físicas. A Unit 221B documentou que o grupo emprega táticas que incluem: ameaças de violência física contra executivos e as suas famílias, ataques de swatting (comunicação de falsas ameaças de bomba ou situações de reféns para provocar respostas policiais armadas nas residências dos alvos), ataques DDoS contra os websites das vítimas, campanhas de flooding de e-mail, assédio a filhos de executivos, envio de mensagens de texto extorsivas a funcionários, e notificação proativa de jornalistas e reguladores sobre o breach para pressionar a organização.

A Posição da Indústria: Não Pagar

A Unit 221B publicou um advisory em fevereiro de 2026 recomendando enfaticamente que nenhuma organização negocie com o SLSH. Allison Nixon argumenta que a dinâmica interna disfuncional do grupo, com disputas, traições e comportamento destrutivo entre membros, torna impossível confiar em qualquer promessa de destruição de dados. O grupo demonstrou disposição para extorquir com base em promessas que não cumpre, e entrar em negociações prolongadas apenas incentiva o grupo a aumentar o nível de assédio e risco.

Caso Medtronic: O Breach Mais Significativo

A Medtronic, maior fabricante de dispositivos médicos do mundo com receita de 33,5 mil milhões de dólares e 90 mil funcionários em operações em 150 países, confirmou o breach em 27 de abril de 2026. O ShinyHunters listou a empresa no seu DLS em 18 de abril e ameaçou publicar os dados a menos que a empresa negociasse até 21 de abril.

O grupo afirma ter roubado mais de 9 milhões de registos contendo PII, além de “terabytes de dados corporativos internos”. A Medtronic divulgou o incidente no seu website, afirmando que o breach “não impactou clientes nem produtos” e que “as operações de negócio permaneceram inalteradas”.

A empresa enfatizou que “as redes que suportam os nossos sistemas de TI corporativos, os nossos produtos e as nossas operações de fabrico e distribuição são separadas” e que “as redes hospitalares dos clientes permanecem separadas das redes de TI da Medtronic e são protegidas e geridas pelas equipas de TI dos clientes.”

A investigação sobre se dados pessoais foram efetivamente acedidos pelos hackers está em curso. A Medtronic prometeu enviar notificações e serviços de suporte caso a exposição de dados de clientes seja confirmada.

Cronologia das Vítimas e Métodos de Acesso

A campanha de 2026 pode ser organizada em duas ondas principais, conforme documentado por múltiplas fontes:

Onda 1: Vishing e Comprometimento de SSO (Janeiro a Março 2026)

A primeira onda, documentada pela Mandiant e pela Obsidian Security, envolveu operações de vishing diretas contra funcionários de organizações alvo. Os clusters UNC6661 e UNC6671 faziam-se passar por pessoal de TI, dirigiam vítimas a sites de phishing personalizados e capturavam credenciais Okta SSO e códigos MFA. Os dados exfiltrados provinham de Salesforce, SharePoint, Google Drive, Slack e outras plataformas SaaS acessíveis via SSO.

Onda 2: Comprometimento da Cadeia de Fornecimento via Anodot (Abril 2026)

A segunda onda explorou um vetor de supply chain. No início de abril de 2026, o ShinyHunters comprometeu a Anodot, uma empresa israelita de monitorização e análise de IA que funciona como provedor de integração SaaS. Ao roubar tokens de autenticação da Anodot, o grupo obteve acesso aos ambientes Snowflake de múltiplas empresas clientes, incluindo Zara/Inditex, Vimeo e Rockstar Games.

Lista Detalhada de Vítimas Confirmadas ou Reivindicadas

Medtronic sofreu o roubo alegado de mais de 9 milhões de registos de PII e terabytes de dados corporativos internos. A empresa confirmou o breach em 27 de abril de 2026.

ADT sofreu o comprometimento de 5,5 milhões de registos de PII, incluindo datas de nascimento e últimos quatro dígitos do SSN. O breach foi confirmado em 24 de abril de 2026, e está relacionado com o comprometimento de SSO Okta via vishing.

Amtrak sofreu a exfiltração de 9,4 milhões de registos Salesforce contendo PII e dados internos. Os dados apareceram no Have I Been Pwned com mais de 2,1 milhões de contas afetadas.

Zara/Inditex teve 9 milhões de registos comprometidos através do ataque à cadeia de fornecimento via Anodot/Snowflake. A Inditex confirmou “acesso não autorizado a bases de dados do grupo” em 16 de abril, reportado pela Reuters.

Carnival Corporation sofreu o roubo alegado de mais de 8,7 milhões de registos contendo PII e terabytes de dados corporativos internos.

7-Eleven teve mais de 600 mil registos Salesforce contendo PII comprometidos.

Kemper Corporation sofreu a exfiltração de mais de 13 milhões de registos Salesforce.

McGraw-Hill teve 40 milhões de registos Salesforce de PII exfiltrados.

Pitney Bowes sofreu o comprometimento de 25 milhões de registos Salesforce.

Canada Life teve 5,6 milhões de registos Salesforce comprometidos.

Udemy sofreu o roubo alegado de 1,4 milhão de registos.

Vimeo confirmou o breach publicamente, rastreando-o ao ataque à Anodot. A empresa afirmou que os dados acedidos continham “principalmente dados técnicos, títulos e metadados de vídeos e, em alguns casos, endereços de e-mail de clientes.”

Rockstar Games foi comprometida através do vetor Anodot, com um dump de 7,5 GB de dados internos e 2,4 milhões de tickets de suporte ao cliente.

Marcus & Millichap teve 30 milhões de registos Salesforce comprometidos.

Outras vítimas reivindicadas incluem Hims & Hers, Hallmark, a Comissão Europeia, Ameriprise Financial, Alert 360 e Aman Resorts.

Anatomia Técnica do Ataque: Do Telefone ao Roubo de Dados

A sequência técnica completa, conforme documentada pela Obsidian Security, Mandiant e Google GTIG, segue um fluxo operacional consistente e repetível.

O primeiro passo é o reconhecimento. O grupo identifica funcionários alvo e os seus números de telefone, frequentemente utilizando informação disponível no LinkedIn e noutras fontes públicas.

O segundo passo é a chamada de vishing. O atacante telefona ao funcionário, fazendo-se passar por membro da equipa de TI da empresa. Alega que a organização está a atualizar configurações de MFA e pede ao funcionário que aceda a um URL específico.

O terceiro passo é a coleta de credenciais. O funcionário acede ao site de phishing personalizado (que replica o portal Okta da empresa) e insere as suas credenciais SSO e o código MFA. Ambos são capturados pelo atacante em tempo real.

O quarto passo é o acesso à conta Okta e inscrição de MFA persistente. O atacante usa as credenciais capturadas para se autenticar no Okta real da vítima, e imediatamente inscreve Okta FastPass num dispositivo Android emulado (“Passkey” via Genymobile).

O quinto passo é a eliminação de evidências. O atacante usa ferramentas como ToogleBox Recall para apagar e-mails de notificação de segurança do Okta, impedindo o funcionário de perceber que a sua conta foi comprometida.

O sexto passo é o SSO Burst e enumeração de aplicações. Com a sessão Okta ativa, o atacante acede rapidamente a múltiplas aplicações conectadas via SSO para mapear o “blast radius” da identidade comprometida.

O sétimo passo é a exfiltração de dados. O atacante acede às plataformas identificadas (Salesforce, SharePoint, Google Drive, Slack, etc.) e realiza downloads em massa de dados, frequentemente utilizando PowerShell para acesso programático ao SharePoint.

O oitavo passo é a extorsão. Os dados são listados no DLS do ShinyHunters com um ultimato de pagamento. Se a vítima não paga, os dados são publicados e a campanha de assédio é escalada.

Indicadores de Comprometimento (IoCs)

A Mandiant publicou uma coleção de IoCs no Google Threat Intelligence (GTI), acessível gratuitamente a utilizadores registados.

Padrões de Domínios de Phishing

Os domínios de phishing seguem padrões previsíveis: <nomeempresa>sso.com, my<nomeempresa>sso.com, <nomeempresa>internal.com, <nomeempresa>okta.com, <nomeempresa>support.com, ticket-<nomeempresa>.support, <nomeempresa>access.com e <nomeempresa>azure.com.

Indicadores de Rede (Endereços IP)

Os endereços IP associados ao UNC6661 incluem: 24.242.93[.]122, 23.234.100[.]107, 23.234.100[.]235, 73.135.228[.]98, 157.131.172[.]74, 149.50.97[.]144 e 67.21.178[.]234.

Os endereços IP associados ao UNC6671 incluem: 142.127.171[.]133, 76.64.54[.]159, 76.70.74[.]63, 206.170.208[.]23, 68.73.213[.]196, 37.15.73[.]132, 104.32.172[.]247, 85.238.66[.]242, 199.127.61[.]200, 209.222.98[.]200, 38.190.138[.]239 e 198.52.166[.]197.

Muitos destes indicadores estão associados a serviços VPN comerciais ou redes de proxy residencial, incluindo Mullvad, Oxylabs, NetNut, 9Proxy, Infatica e nsocks. As organizações devem exercer cautela ao usá-los para bloqueio amplo e priorizá-los para hunting e correlação.

Sinais de Deteção Comportamental

As equipas de segurança devem monitorizar os seguintes sinais: atividade de inscrição de MFA associada a dispositivos Android denominados “Passkey”; user agents contendo “Genymobile” ou outros ambientes Android emulados; fluxos de autenticação Okta prolongados e com muitas falhas que desviam do baseline do utilizador; inscrição de FastPass ou Okta Verify imediatamente após autenticação suspeita; acesso rápido a um número invulgar de aplicações SSO conectadas; e atividade de download de ficheiros em grande volume em plataformas de colaboração e armazenamento cloud.

Recomendações de Proteção

Implementar MFA Resistente a Phishing

A recomendação mais crítica é a migração para MFA resistente a phishing. Métodos como chaves de segurança FIDO2 ou passkeys são resistentes a engenharia social de formas que autenticação baseada em push ou SMS não são. A Google enfatizou explicitamente que esta atividade “não é resultado de uma vulnerabilidade de segurança nos produtos ou infraestrutura dos fornecedores” mas sim “continua a evidenciar a eficácia da engenharia social.”

Fortalecer a Postura SSO/Okta

As organizações devem configurar políticas de sessão Okta que limitem a duração de sessões e exijam re-autenticação para aplicações sensíveis. Devem monitorizar e alertar sobre inscrições de novos dispositivos MFA, especialmente quando o user agent contém indicadores de emulação. Devem implementar políticas que restrinjam a inscrição de MFA apenas a dispositivos geridos pela organização. E devem habilitar network zone policies que limitem a autenticação a faixas de IP conhecidas.

Monitorização de SaaS Cross-Application

As ferramentas de segurança devem correlacionar atividade entre aplicações SaaS ao nível da identidade. A Obsidian Security enfatizou que, vista isoladamente, cada ação suspeita (login anómalo Okta, alteração de MFA, burst de SSO, downloads em massa) pode parecer de baixa confiança. Correlacionadas através de uma única identidade e entre aplicações SaaS, revelam uma sequência clara de takeover de conta e roubo de dados.

Treino de Consciencialização Contra Vishing

Os programas de consciencialização de segurança devem incluir cenários específicos de vishing onde o atacante se faz passar por pessoal de TI interno. Os funcionários devem ser treinados para nunca inserir credenciais em sites recebidos por telefone, e devem verificar qualquer pedido de “atualização de MFA” através de canais internos conhecidos antes de agir.

Auditar Integrações de Terceiros

O vetor Anodot demonstrou que comprometimentos de fornecedores terceiros (supply chain) podem proporcionar acesso em cascata a múltiplas organizações. As empresas devem auditar regularmente as integrações OAuth de terceiros, remover integrações desnecessárias, e implementar o princípio do menor privilégio nos tokens de acesso concedidos a ferramentas externas.

Política de Não Pagamento

A Unit 221B recomenda enfaticamente que as organizações adotem uma política clara de não pagamento para o SLSH. Os dados roubados nunca regressarão ao estado anterior, mas o assédio terminará. Separar a decisão de pagamento da pressão emocional do assédio permite ver objetivamente que a melhor ação para proteger os interesses da organização, tanto a curto como a longo prazo, é recusar o pagamento.

Conclusão

A campanha do ShinyHunters de abril de 2026 representa um ponto de inflexão na compreensão das ameaças baseadas em engenharia social contra infraestruturas cloud empresariais. A simplicidade do vetor inicial (uma chamada telefónica) contrasta dramaticamente com a escala do impacto (centenas de milhões de registos roubados de dezenas de organizações multinacionais).

A lição fundamental é que a segurança de toda a infraestrutura cloud de uma organização é tão forte quanto a resistência do seu método de MFA à engenharia social. Enquanto as empresas continuarem a depender de push notifications, SMS ou códigos TOTP como segundo fator, continuarão vulneráveis a campanhas de vishing como esta. A migração para chaves FIDO2 e passkeys não é uma melhoria incremental: é a diferença entre estar vulnerável e estar protegido.

Referências

- Obsidian Security (Análise Técnica dos Incidentes): https://www.obsidiansecurity.com/blog/behind-the-breach-shinyhunters-2026-voice-phishing-campaign

- Google/Mandiant GTIG (Expansão ShinyHunters SaaS): https://cloud.google.com/blog/topics/threat-intelligence/expansion-shinyhunters-saas-data-theft

- BleepingComputer (Medtronic): https://www.bleepingcomputer.com/news/security/medtronic-confirms-breach-after-hackers-claim-9-million-records-theft/

- KrebsOnSecurity (Análise SLSH por Unit 221B): https://krebsonsecurity.com/2026/02/please-dont-feed-the-scattered-lapsus-shiny-hunters/

- PCMag (Vimeo / Anodot): https://www.pcmag.com/news/video-platform-vimeo-hacked-by-shinyhunters-gang

- Cybernews (Zara, Carnival, 7-Eleven): https://cybernews.com/security/zara-carnival-7eleven-ransomware-shinyhunters-leak-warning/

- HIPAA Journal (Medtronic): https://www.hipaajournal.com/medical-device-maker-medtronic-data-breach/

- Reuters (Inditex/Zara): https://www.reuters.com/technology/zara-owner-inditex-reports-unauthorised-access-transaction-databases-2026-04-16/

- SecurityWeek (ADT): https://securityboulevard.com/2026/04/adt-confirms-data-breach-after-shinyhunters-leak-threat/

- Kemper Corporation Investigation: https://www.gs-legal.com/blog/2026/04/kemper-corporation-data-breach-investigation/

- Mandiant (Guia de Hardening e Deteção): https://cloud.google.com/blog/topics/threat-intelligence/defense-against-shinyhunters-cybercrime-saas

- Google SecOps (Regras de Deteção Okta): https://security.googlecloudcommunity.com/community-blog-42/new-to-google-secops-leveraging-okta-curated-detections-to-detect-shinyhunters-related-activity-6693

- Silent Push (Campanha de Phishing ShinyHunters): https://industrialcyber.co/control-device-security/silent-push-details-human-led-shinyhunters-phishing-campaign-targeting-okta-sso-accounts-across-organizations/

- Medtronic (Declaração Oficial): https://news.medtronic.com/Medtronic-statement-on-unauthorized-system-access

- GTI IOC Collection (VirusTotal): https://www.virustotal.com/gui/collection/214da7a4bb12360a85e03a15da1ff74284e09651a33f4f760ee01230439c16af

Amante por tecnologia Especialista em Cibersegurança e Big Data, Formado em Administração de Infraestrutura de Redes, Pós-Graduado em Ciências de Dados e Big Data Analytics e Machine Learning, Com MBA em Segurança da Informação, Escritor do livro ” Cibersegurança: Protegendo a sua Reputação Digital”.